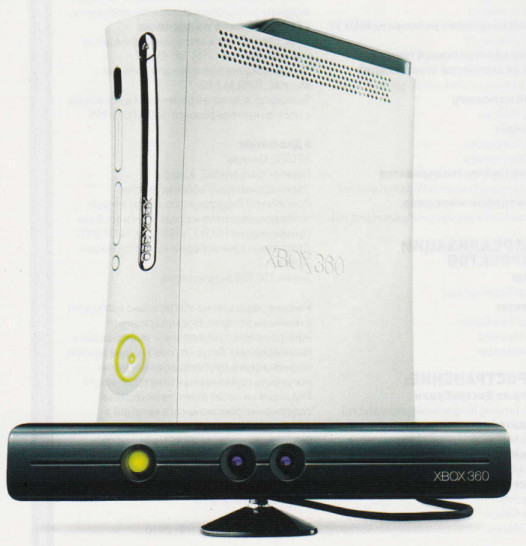

Kinect попал в продажу уже взломанным.

Много шума в начале прошлого года наделала новая разработка Microsoft, которая изначально называлась Project Natal и перед выпуском была названа Kinect. Данное устройство предназначалась для дистанционного управления голосом или движениями в игровых приставках. Данное устройство было оснащено специальным процессором, который выполнял работу по распознанию голоса и движений.

подробнееЧто привлекает в тексте посетителя?

К примеру, в магазине существует два приложения: телевизор со звуком и телевизор без звука. Какой телевизор можно выбрать? Это конечно все риторика. Такая же ситуация складывается и с интернет-сайтами. Сайт не несущей никакой смысловой информации является пустышкой. Он является телевизором, в котором отсутствует звук, его можно смотреть если заняться нечем или при наличии глухоты. Посетитель готов смотреть сайт с техническими характеристиками, если другой альтернативы не существует.

подробнееНюансы текстового контента.

В данной статье мы хотим рассказать вам о существующих нюансах текстового контента, который необходим для заполнения сайтов.

Какой бывает контент?

Сегодня среди пользователей интернета часто можно услышать слово «контент». Также кроме web-контента существует мобильный контент и другие способы наполнения содержимым.

подробнееТипы хакеров.

На сегодняшний день существует большое количество типов хакеров, которые имеют свои отличительные особенности.

подробнееКак получаются хакеры?

В данной статье мы немного пошутим. Вы считаете, что хакером стать довольно просто… Да, безусловно. Для этого вам необходимо выучить и понять: математику (математический анализ, теорию функций комплексного переменного), алгебру, математическую логику, дискретную математику, инженерию (физику, электронику, аппаратные средства вычислительной техники, средства защиты информации и т.д.), программирование и вычислительную технику на высоком уровне, криптографию и теорию основ защиты компьютерных систем.

подробнееДля начинающего хакера.

Внимание, каталог CGI-BIN!

Во многих удаленных компьютерах каталог CGI-BIN используется для различных файлов. Особенность данного каталога заключается в том, что имеющиеся в нем файлы могут быть запущены через интернет. В основном каталог содержит сценарии, написанные на языке Perl, которые можно запустить с удаленного сервера в интернете при помощи программы CGI.

подробнееMUD – Multiple User Dungeons.

MUD или как их называют многопользовательские темницы преобразовывают релейное общение в нечто невообразимое. Многие пользователи называют это несусветным бредом. Такое мнение имеют только те, кто недоброжелательно относится к хакерам или просто им завидует. Правда же, никому не хочется быть идиотом в том, что его окружают более умные люди.

подробнееInternet Relay Chat.

IRC или как его называют релейный разговор (чат) напоминает в работе конференцию Usenet. Если вы использовали эту систему, то общение происходит в нереальном времени, то в IRC общение происходит в реальном времени – ведется живой разговор. Только вас никто не слышит, а читает ваши сообщения. Вы просто набираете текст на клавиатуре.

подробнее-

Как измерить имидж сайта? Раскручиваем сайт в поисковых системах Модуляция энд демодуляция. тИЦ (Тематический индекс цитируемости) Что такое скорость сайта? Баг в PGP 7.1 Особености поисковой оптимизации интернет-магазинов Какие слова индексирует поисковый робот? Партнерки или торговля чужими товарами. Exploit и зачем они нужны? Хороший текст для сайта. SEO WordPress - оптимизация ссылок Нюансы текстового контента. Адреса, влияющие на индексацию сайта. Просування сайту - аудит Что такое root? Какой бывает контент? Типы хакеров. SEO оптимизация тегов - Title Как работают серверные скрипты

| [21.12.2011] | |

| Определение главного зеркала сайта с помощью панели Яндекс.Вебмастер (25) | |

| [21.12.2011] | |

| UXcamp Dnepropetrovsk 2011 (0) | |

| [17.01.2012] | |

| Дюжина ошибок сисадмина (0) | |

| [17.01.2012] | |

| Компания с нуля (0) | |

| [22.01.2012] | |

| Создаем сайт на MotoCMS (1) | |